Gootloader : vírusok, kémprogramok terjedési képessége szinte fájl nélkül!

A Gootloader a SEO Biztonság egyik legnagyobb fenyegetője!

ℹ️ Tulajdonképpen a Gootloader nem egy vírusnak a neve, hanem a vírusok, kémprogramok, malware, trójai és egyéb kártevők, rosszindulatú programok terjedési mechanizmusának elnevezése.

❗A REvil és Gootkit vírusokon kívül a Gootloadert például a Kronos trójai és a Cobalt Strike sikeres terjesztésére is igen aktívan használták.

Apró háttértörténet

A TheAnalyst biztonságkutató volt az első, amely nyilvánosan azonosított egy aktív hadjáratot 2020 novemberében egy kifinomult betöltő eljárást, amelyet végül a Gootkitnek, egy banki trójainak tulajdonítottak. A német CERT-Bund, később megerősítette, hogy német felhasználókat céloznak meg különböző feltört webhelyeken keresztül.

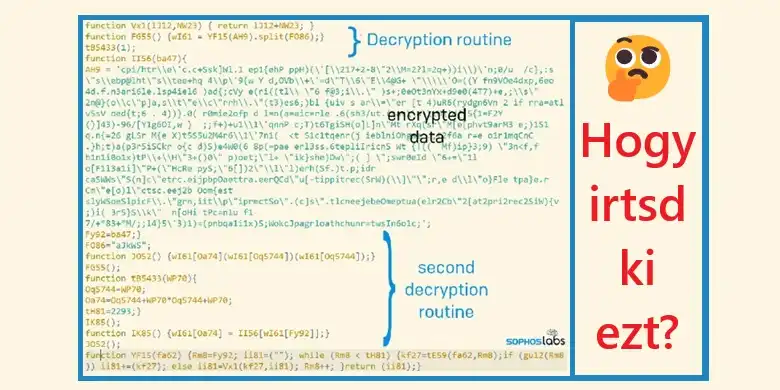

A végpontbiztonsági eszközökkel való észlelés elkerülésére tett legutóbbi kísérletei során a Gootloader fertőzési infrastruktúrájának legnagyobb részét áthelyezte a „fájl nélküli” módszerre, olyan 2021 márciusa környékén!

📣 Bár nem teljesen fájlmentes, de ezek a technikák hatékonyak a hálózaton keresztüli észlelés elkerülésében – egészen addig amíg a rosszindulatú tevékenység kijátssza a viselkedésészlelési szabályokat.

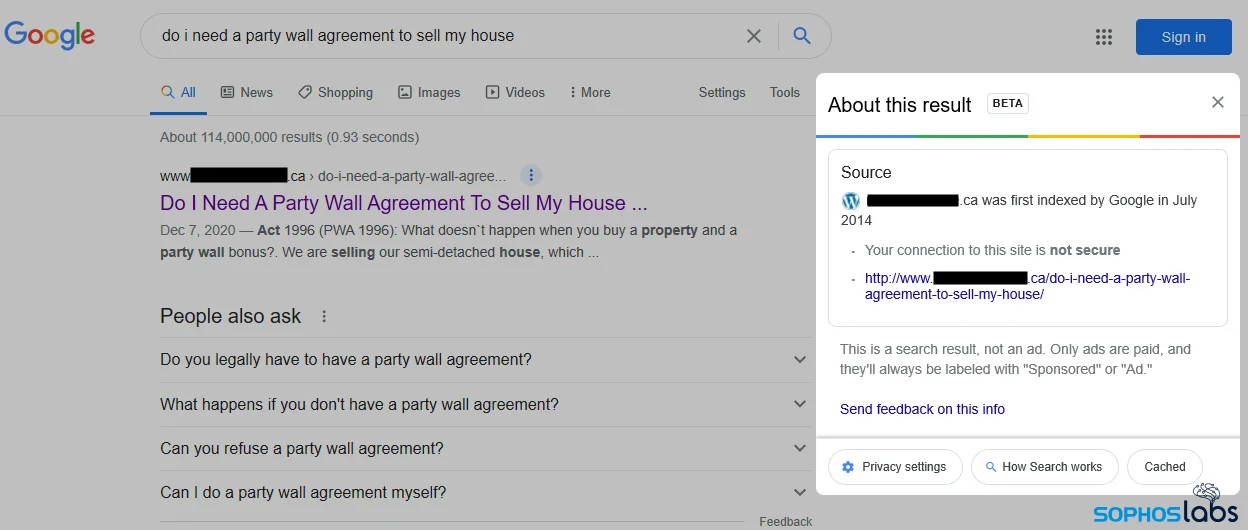

A Gootloader rosszindulatú keresőoptimalizálási (SEO) technikákat használ a Google keresési eredményeinek manipulálására❗

A Gootloader módszere technikai elemekre és az emberi pszichére egyaránt összpontosít.

Főként különböző tartalomkezelő rendszerek útján fejti ki tevékenységét. A legérintettebbek a WordPress CMS rendszerei, de csak azért, mert ez a legnépszerűbb.

Hogy működik a Gootloader❓

Koncepciója, hogy számtalan szervert kapcsoljon magához, amelyeket sikeresen feltört, s ezeknek a folyamatos működését biztosítsa. 2021 márciusa környékén legalább 400 ilyen szervert tartottak nyilván.

Amikor a feltört webhelyeken keresztül a Gootloader az említett rosszindulatú SEO technikát használja, akkor főként a Google Adwords által megjelenített eredeti hirdetések helyében lép fel, mint első találat.

Amennyiben a látogató a keresési eredmény linkjére kattint, egy másik, nagyon specifikus oldal jelenik meg.

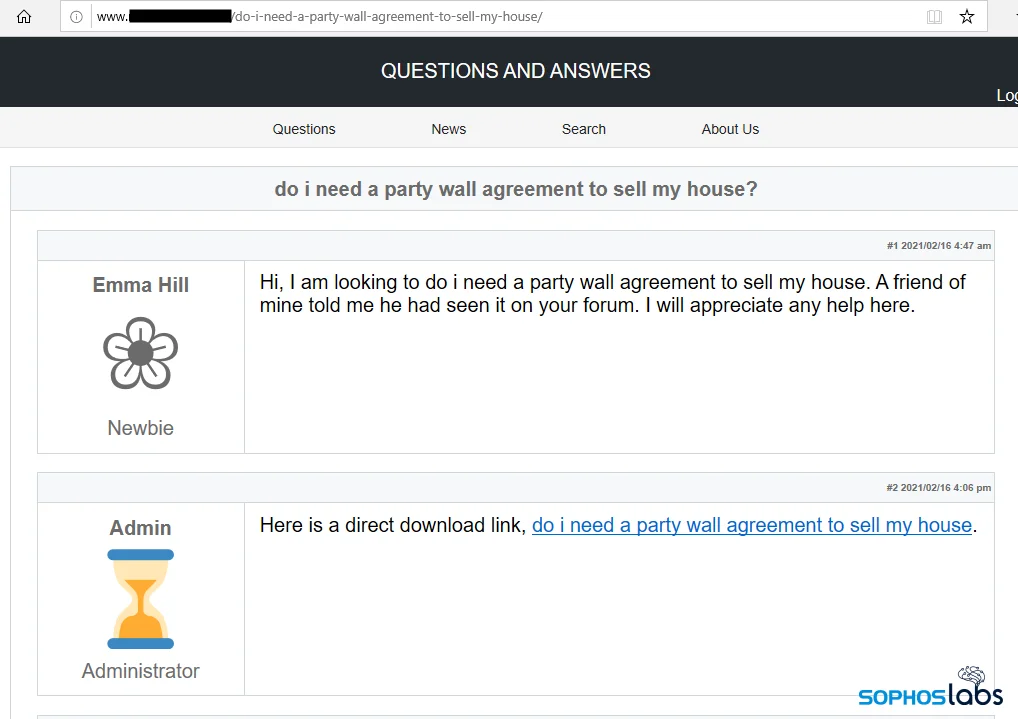

Azt a látszatot kelti, hogy a Google felhasználó pontos kérdésére adja meg a választ, pontosan ugyanazt a megfogalmazást használva, mint a keresési kifejezés!

A valóságban azonban ha a Google felhasználó rákattint erre a bizonyos első pozícióban megjelenő linkre, akkor tulajdonképpen a Gootloader által fenntartott és éltetett szervezhálózat egyik oldalára irányít, ahonnan a témával releváns fórumszerű megjelenést prezentál, az alábbi példaképnek hasonlóan, amelyet szintén a már hivatkozott Sophos Security Labs mutatott be.

Ezek a Gootloader által generált hamis „üzenőfal” oldalak ismétlik a keresési lekérdezést az oldalon több helyen. És ha ugyanaz a webhelylátogató rákattint az oldalon található közvetlen letöltési linkre, egy .zip archív fájlt kap, amelynek fájlneve pontosan megegyezik a kezdeti keresésben használt keresőkifejezéssel. Azonban ez egy másik fájlt tartalmaz, egy fertőzésre képes .js fájlt, amely eljárás során rosszindulatú fájl kerül a felhasználó számítógépének fájlrendszerébe.

Maga a szkript teljes egészében a memóriában fut, a hagyományos végpontvédelmi eszközök hatókörén kívül!

A weboldalak üzemeltetői maguk sem tudják, hogy a weboldaluk szerveréhez tartozó erőforrást, milyen egyéb alantas dologra is használják fel a háttérben.

☠️ A Gootloader eltávolítása

Ha felmerül egy felhasználó vagy weboldal tulajdonos számára a gyanú, hogy esetleg a Gootloader garázdálkodik a háttérben, akkor már rendelkezésre állnak különböző, hatékony vírusölő programok, teljesen INGYENES változatban is, amelyekkel a Gootloader eljárása detektálható és kiiktatható.

Ajánlom az EnigmaSoft oldaláról letölthető és telepíthető SpyHunter nevű programot!

A program ugyan többször is felfogja kínálni az előfizetés lehetőségét, de 48 órás várakozás fejében ingyenesen is eltávolítja a detektált rosszindulatú programokat. Orvosolja a Gootloader okozta problémát is. Ha letöltöttük és feltepeítettük, akkor végeztessük el vele a teljes keresést. Majd az alkalmazás tetején amikor elindítjuk látni fogjuk, hány óra van még vissza a 48 órából.

ℹ️ Spyhunter jó másra is mint a Gootloader eltávolítására?

Mihelyst ez az idő letelik, az előzetes keresési eredmények alapján (tehát nem kell elvégezni újra a nagyon hosszú ideig tartó keresést) lehetőségünk lesz eltávolítani vele a különböző kártevőket.

👏 Igen, másra is jó, a felhasználó megfog szerintem lepődni, hogy mennyi kártevő fejti ki hatását a számítógépén.

Sok esetben ugyanis ezek a hatások észrevétlenek. Persze olyan esetek is vannak, amikor a kártevők funkciója kifejezetten a reklámok megjelenítésére fókuszál, s ilyenkor a számítógép teljesítménye romlik, sokkal lassabbnak tűnik.

Gootloader eltávolítási technikák (2025)

A Gootloader az elmúlt években továbbfejlesztette a fájl nélküli fertőzési technikáit, így a hagyományos antivírus eszközök gyakran nem észlelik. Az alábbi módszerek segíthetnek a hatékonyabb eltávolításban:

🛡️ Windows Defender Offline Scan

A Microsoft szakértői javasolják a Windows Defender Offline Scan használatát, amely újraindítás után mélyebb szintű vizsgálatot végez:

- Nyisd meg a Windows Security alkalmazást.

- Válaszd a Vírus- és fenyegetésvédelem menüpontot.

- Kattints az Offline vizsgálat lehetőségre.

- A gép újraindul, és mélyszkennelést végez, amely képes a memóriában futó kártevők detektálására.

🧹 Manuális tisztítási lépések

A Gootloader néha hátrahagy rejtett fájlokat.

Ezek manuális eltávolítása segíthet:

- Nyisd meg a Fájlkezelőt, és kapcsold be a Rejtett elemek megjelenítését.

- Navigálj ide:

C:\ProgramData\Microsoft\Windows Defender\Scans\History\Service - Töröld a mappában található fájlokat.

- Ezután futtasd újra a víruskeresést.

🔍 Viselkedésalapú észlelés

A Red Canary kutatása szerint a Gootloader felismerhető bizonyos viselkedési minták alapján:

- .js fájlok indítása a

TempvagyAppDatamappából. - PowerShell vagy WScript hívások, amelyek nem rendszerszinten indulnak.

- FONELAUNCH nevű új indítómechanizmus használata, amely 2025-ben jelent meg.

Ezeket a mintákat a fejlettebb végpontvédelmi rendszerek (pl. SentinelOne, CrowdStrike, Microsoft Defender for Endpoint) képesek felismerni és blokkolni.

💡 Extra tipp: ANY.RUN sandbox használata

✔️ Az egy interaktív sandbox, ahol a gyanús fájlokat biztonságosan elemezheted:

- Feltöltheted a gyanús

.zipvagy.jsfájlt. - Megfigyelheted, milyen folyamatokat indít el.

- Azonosíthatod az esetleges hálózati kapcsolatokat vagy injekciós próbálkozásokat.

Ez különösen hasznos lehet weboldal-tulajdonosoknak, akik nem biztosak abban, hogy a szerverük érintett-e.

A világ globális működését feltérképező, s annak összefüggéseit megérteni óhajtó generalista vagyok. Célom nem más, mint az ismeretterjesztés.