Proof of Origin konszenzus mechanizmus

Proof of Origin konszenzus mechanizmus, azaz az eredet igazolása

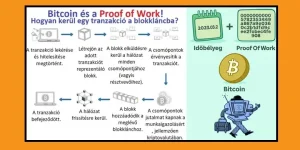

ℹ️ A Proof of Origin és persze más ismert konszenzus mechanizmus is nagyon fontos a blokkláncok „életében”, hiszen ez a garanciája annak,

hogy egy hálózat minden szereplője pontosan ugyanazt lássa!

⬇️ Lényegi mondandóm ⬇️

Miért fontos a Proof of Origin?

Blokklánc technológia térnyerése az ellátási láncban

XYO ➡️ Proof of Origin konszenzus mechanizmusa

Te hol jöhetsz például képbe az XYO ökoszisztémájában?

🪟 Felkonferáló gondolataim, avagy nyisd ki az ablakot a térinformatika, a GIS (Geographical Information System), magyarul a Földrajzi Információs Rendszer világára❗

✔️ Ebben a témámban az 🔗 XYO által bevezetett, és saját maguk által kifejlesztett „ Proof of Origin ” kripto konszenzus mechanizmusról szeretnék beszélni.

Mielőtt azonban az XYO megoldásának interpretációját tálalnám számodra, pár alapvető dolgot az Életből szedett példákkal demonstrálok.

Mennyire is fontos a származás, az eredet ismerete❓

⬇️ Szeretjük tudni, honnan származnak a dolgok. ⬇️

- Biztonságban érezzük magunkat, ha tudjuk, hogy az elfogyasztott ételeket felelősségteljesen szereztük be.

- A farmernadrág amit hordunk a legjobb minőségű anyagból készült, vagy hogy ékszerünk nem bizsu.

Nem is csoda, hisz ez az, amiért fizetünk❗

💸 Készpénzt adunk át abból a feltevésből, hogy a kapott áruk olyanok, mint amire számítunk. Ha sok pénzt adunk valamiért, akkor azt akarjuk, hogy megérje, és semmiképpen sem akarjuk, hogy átverve érezzük magunkat. Ez az egyik oka annak, hogy a termékgyártók azonosítható védjegyeket hoznak létre termékeiken. Egy jó védjegy a márka minden elemét megjeleníti. Igen, erre mondhatjuk, hogy MINŐSÉG.

Inspiratív gondolatom az árcédulán túl

Az ár fontos, de ennél jóval nagyobb is lehet a tét, s egyes helyzetekben, főleg ha az egészségünkről van szó, nem az ár a releváns.

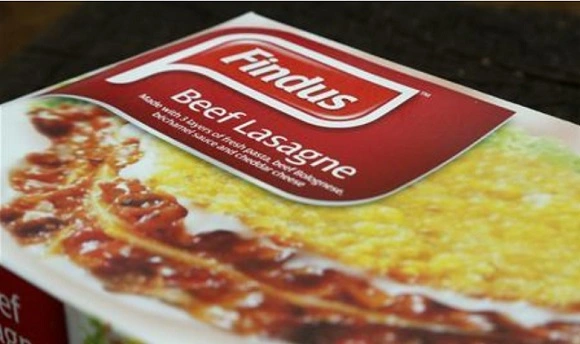

📜 Azt hiszem nem fogom elfelejteni sosem azt a sztorit, amit 2013-ban olvashattam a média bugyraiban, egy Nagy-Britanniában felmerült problémáról:

📣 A britek lóhúst ettek, anélkül, hogy tudtak volna róla!

No, itt sem az ár a problémás. Hiszen köztudott, hogy bizony a lóhús jóval drágább mint például a marhahús, vagy egyéb sertéshúsok. Nem ez volt tehát a lényeg, hanem az, hogy nem azt kapták a fogyasztók, ami az eredendő vásárlási szándékuk volt.

A lóhús-botrány, ahogy ismertté vált, Európa nagy részét megrázta. Kiderült, hogy a marhahúst tartalmazóként hirdetett termékek ló DNS-t, valamint más, nem bejelentett húsokat, például sertéshúst tartalmaznak.

🙏 Bár nem merültek fel közvetlen egészségügyi problémák, az a tény, hogy ezek a húsok sertéshúst tartalmaztak, hatalmas vitákat váltott ki.

✅ Vitathatatlanul a lényeg, hogy nagyobb aggodalomra adott okot, hogy senkinek fogalma sem volt arról, hogy valójában mit is fogyaszt.

✅ Ha kiderült volna, hogy a be nem jelentett összetevők káros baktériumokat vagy méreganyagokat tartalmaznak, a következmények sokkal rosszabbak lettek volna!

Úgy érzem, prezentáltam Neked egy Életből szedett példát az eredet igazolásának fontossága témáját illetően. Egyébként ez az eset annyira kiverte a biztosítékot, hogy a 🔗 Wikipédia is írt róla, angol nyelven elolvashatod.

A fotó amit feljebb ⬆️ láthattál egy marhahúsos lasagne-t hirdetett, csak éppenséggel 100%-ban lóhús volt benne. Anno David Cameron egykori brit miniszterelnöknek, volt is munkája az üggyel rendesen.

Az ellátási lánc problémája, amely végsősoron megszülte a Proof of Origin gondolatát

Szóval a probléma forrása az ellátási láncban rejlik. Fentiekben taglalt 🔗 lóhús-botrány feltárta, hogy óriási probléma van a termékek nyomon követhetőségével az ellátási lánc mentén. Az eredeti hús beszerzésétől, a készételek elkészítésén át, a szupermarketek polcain való megjelenéséig,

egyértelműen hiányzik az átláthatóság. A fogyasztók szó szerint nem tudják, mit vesznek!

Előbb ismertetett konkrét eset, korántsem egyedi

Például a szalmonella és az E. coli járványok leggyakrabban a szennyezett élelmiszerek szétosztása révén fordulnak elő. A probléma tehát eszkalált, ha nem lehet megtalálni a baj forrását.

A nyomon-követhetőség igénye

A továbbfejlesztett nyomon-követhetőség elszámoltathatóságot teremtene a termék minősége felett. Amint az jól dokumentált, az ellátási láncok összetettek, drágák és gyakran nehézkesek. Sok embert vonnak be különböző ágazatokból és gyakran különböző országokból, hogy koordinálják és együttműködjenek az áruk biztosítása érdekében.

Elérkeztünk az ellátási lánc blokklánccal történő ésszerűsítéséhez

Ugyan még mindig nem az 🔗 XYO hálózat az amiről beszélni fogok, de kétségtelen tény, hogy mivel az XYO fehér könyvét 2018-ban adták ki, így a probléma felkarolásának ötlete, inkább őket illeti, mintsem az érdekességként alábbiakban hivatkozott Wall Mart üzlethálózatot.

Vélelmezem tehát, hogy az XYO is megfűszerezhette az üzlethálózat gondolatát amikor a Walmart olyasmit tett, aminek nemcsak pénzügyi értelme volt, hanem megalapozott humanitárius elemei is akadtak.

✅ Szóban forgó szupermarket-óriás vizsgálta 2019 novemberében a blokklánc használatának előnyeit a nyomon-követhetőség és az átláthatóság javítása, valamint a kommunikációs csatornák fejlesztése érdekében.

Az a tény, hogy a blokklánc a legegyszerűbb formája a tranzakciók vagy események kitörölhetetlen nyilvántartására, tökéletes jelöltté teszi a hírhedten összetett ellátási láncok ésszerűsítésére. Mondjuk ki nyíltan, az élelmiszeripar vitathatatlanul a létező egyik legösszetettebb ellátási lánccal rendelkezik❗

A Walmart Canada, 2019 november 14-én bejelentette, hogy elkészítik

az „első vállalati teljes termelésű blokklánc-megoldást, amelyet egy nagyszabású, kritikus fontosságú funkció keretében indítottak el”.

ℹ️ A projekt a Walmart Canada és a DLT laborok együttműködéseként látott napvilágot.

A vállalat szerint a cél, a hatékonyság növelése, a költségek csökkentése és a szénlábnyom redukálása volt – ez önmagában már nemes cél.

Ellátási láncban lévő feladatok : hagyományos vs blokkláncalapú megoldások

Az élelmiszerek eredetének nyomon követése sokkal egyszerűbb a blokklánc segítségével. Az új technológiával pillanatok alatt meg lehet tudni, honnan származnak a termények, szemben a hagyományos rendszerek lassúságával.

Minden bizonnyal letörölhetetlen és átlátható az események rögzítése, így bárki, aki megfelelő engedéllyel rendelkezik, gyorsan hozzáférhet az áruk hollétéhez vagy eredetéhez. A probléma az, hogy mi van, ha hibásan adják meg az információkat, vagy vita alakul ki a szállított áru mennyisége vagy minősége körül. Nincs jelenlegi mechanizmus ezeknek a problémáknak a hatékony megoldására.

Vagy mégis❓ Na jó, de ez már igazán az XYO vállalathoz kapcsolható 😉

Az XYO által bevezetett Proof of Origin konszenzus mechanizmusról

Egy nem megbízható csomópontokból álló fizikai hálózatnál lehetőség nyílik az élcsomópontok által szolgáltatott adatok biztonságának meghatározására nulla tudásalapú bizonyíték alapján, hogy két vagy több adat ugyanabból a forrásból származik. Ezeket az adatkészleteket felhasználva, számos hasonló adatkészlettel kombinálva és legalább az egyik csomópont abszolút helyének ismeretében, megállapítható a másik csomópont abszolút helye.

Nulla tudásalapú bizonyíték, tudom írtóra hülyén hangzik: zero-knowledge proof

A kriptográfiában a nulla-tudásos igazolás vagy a nulla tudás protokoll egy olyan módszer, amellyel az egyik fél (a bizonyító) be tudja bizonyítani a másik félnek (a hitelesítőnek), hogy egy adott állítás igaz,

miközben a bizonyító elkerüli a további információk átadását, kivéve a tényt, hogy az állítás valóban igaz.

Bevezető a származás, eredet igazolásának témájába az XYO paradigmái alapján

A hagyományos, „megbízható” rendszerek egy privát kulcsra támaszkodnak a tranzakciók vagy szerződések aláírásakor.

✅ Ez nagyon jól működik, ha feltételezzük, hogy a hálózaton a kérdéses adatokat aláíró csomópont fizikailag és virtuálisan biztonságos.

🤔 Ha azonban a magánkulcs veszélybe kerül, akkor az eredet bizonyításának képessége meginog.

Amikor „megbízhatatlan” fogalmakat alkalmazunk a dolgok internetére (IoT – Internet of Things), feltételezni kell, hogy a hálózat szélső csomópontjai sem fizikailag, sem virtuálisan nem biztonságosak. Ez felveti annak szükségességét, hogy az élcsomópontokat egyedi azonosítók használata nélkül azonosítsák, és ehelyett az általuk előállított adatokat becsületesnek és érvényesnek ítéljék meg a hálózaton kívüli ismeretek nélkül.

Az eredet bizonyításának (Proof of Origin) központi eleméről : megköttetett tanúk (Bound Witnesses)

Tekintettel arra, hogy a digitális szerződés feloldásához használt nem „megbízható” adatforrás (orákulum) nem hasznos, lényegesen növelhetjük a szolgáltatott adatok biztonságát, ha először megállapítjuk a hely kétirányú igazolásának meglétét.

- Az elsődleges kétirányú helyheurisztika a közelség, mivel mindkét fél érvényesíteni tudja az interakció előfordulását és tartományát az interakció társjelölésével. Itt jön képbe 🔗 a nulla tudás bizonyítása, hogy a két csomópont egymás közelében volt.

- Ezután meg kell határoznunk annak bizonyosságát, hogy egy megbízható rendszerben lévő orákulum, tehát tanú-csomópont összegyűjtötte az általa megosztott adatokat.

„Megbízhatatlan” rendszerben egy tanú-csomópont, hiba vagy sérülés miatt, hamis adatokat állíthat elő.

Az érvénytelen adatok egyszerűen észlelhetők és eltávolíthatók, ha azok kívül esnek az adott heurisztika megengedett tartományán.

🤔 Az érvényes, de hibás adatokat (azaz hamis adatokat) sokkal nehezebb észlelni!

Egyirányú és kétirányú helyheurisztika

A fizikai világgal kapcsolatos legtöbb adat (heurisztika) egyirányú.

Ez azt jelenti, hogy a mért elem nem tud visszamérni, ami nagyon megnehezíti az egyirányú heurisztikus adatok érvényesítését.

A kétirányú heurisztika

Itt a mért elem a saját mérését vissza tudja küldeni a másik félnek, ami lehetővé teszi az érvényesítést. A helymeghatározás ritka heurisztika, mivel lehet kétirányú, s ilyenkor két peremcsomópont jelent egymásról.

Egyszerű példa, amivel megérted a lényeget

Két ember egymás közelében szelfit készít, kinyomtatnak egymásnak egy példányt, majd mindketten aláírják a szelfit. Ez az eljárás mindkét fél számára bizonyítja a közelséget.

Értelemszerű egyetlen mód akad arra, hogy a két ember megszerezze ezt az „adatot”, mégpedig az, hogy ugyanazon a helyen legyenek egyszerre.

Bound Witness koncepció

Minden csomópont „tanúnak” minősül, beleértve a híd-, közvetítő-, tároló- és elemzési csomópontokat. Ez lehetővé teszi, hogy az egyik csomóponttól a másikhoz továbbított minden adat össze legyen kötve. Ez a Bound Witness koncepciója.

Kereszthivatkozás

Az összes élcsomópont által létrehozott és összeláncolt „szelfi” – mely példába burkoltam – összes készletének elemzése, lehetővé teszi a rendszer számára, hogy a legjobb választ adja meg a hálózatban lévő összes csomópont viszonylagos közelségéből.

✅ Ha minden csomópont őszintén és pontosan ad jelentést, az élcsomópontok összes relatív pozíciójának leképezése a lehető legnagyobb bizonyosságot és pontosságot éri el: 100 százalékot.

✅ Ezzel szemben, ha minden csomópont tisztességtelen vagy hibás, a biztonság és a pontosság egyaránt megközelítheti a 0 százalékot.

A jelentett adatok halmaza és az egyik élcsomópont relatív helyzetére vonatkozó lekérdezés alapján a pozíció közelítése generálható a bizonyosság és a pontosság együtthatóival együtt.

Ugyanaz az adathalmaz és ugyanaz az elemzési algoritmus, tehát minden számításnak ugyanarra a pozíció-közelítésére és azonos együtthatójára kell jutnia a bizonyosság és a pontosság érdekében❗

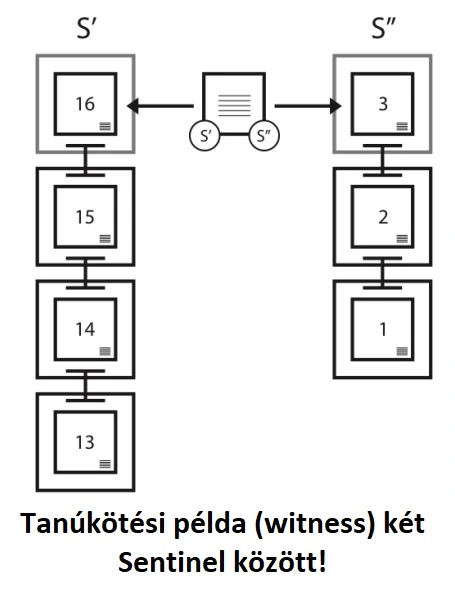

Szemléltető diagram a folyamatról

S’ és S” (ábra) egy Sentinel (élcsomópont), amely heurisztikát gyűjt.

Amikor kapcsolatba kerülnek egymással, heurisztikus adatokat és nyilvános kulcsokat cserélnek.

Mindkettő teljes nyilvántartást készít az interakcióról, és aláírja a létrejövő interakciót. Ez az aláírt jegyzőkönyv, s ezután jön létre a következő bejegyzés, mindkét helyi főkönyvben (16 az S’ és 3 az S” esetében). Ez a cselekvés úgy köti össze ezt a két tanút, hogy közel vannak egymáshoz.

Eredetláncok

✅ Mindegyik eredet saját főkönyvet vezet, és aláírja a származási igazolási láncot.

Az eredetigazolási láncra vonatkozó információk megosztása után, ez gyakorlatilag végleges!

Ennek az az oka, hogy a megosztás után bekövetkező elágazás befejezi a láncot, és a tanútól származó összes jövőbeli adatot úgy kezeli, mintha egy új tanútól származna.

A folyamat menete

Első lépés

Az eredetigazolási láncban való hivatkozás létrehozásához az eredet, létrehoz egy nyilvános/privát kulcspárt.

Második lépés

Ezután az előző és a következő blokkot is aláírja ugyanazzal a párral, miután mindkét blokkban tartalmazza a nyilvános kulcsot.

Harmadik lépés

Közvetlenül az aláírás után a privát kulcs törlődik. A privát kulcs azonnali törlésével a kulcs ellopásának vagy újra-felhasználásának kockázata nagymértékben minimálisra csökken.

Az eredetigazolási láncok a kulcs annak ellenőrzéséhez, hogy az XYO hálózatba áramló főkönyvek érvényesek.

- Az adatforrás egyedi azonosítója nem praktikus, mivel hamisítható.

- A privát kulcs aláírása nem praktikus, mivel az XYO hálózat legtöbb részét nehéz vagy lehetetlen fizikailag biztosítani, így egy támadójellegű szereplőnek túlságosan egyszerű lenne a magánkulcs ellopása.

A megoldás

Az XYO Network tranziens kulcsláncokat használ!

Használatuk előnye, hogy nem lehet meghamisítani az adatok származási láncát. Ha azonban a lánc megszakad, akkor örökre megszakadt és nem folytatható, szigetté válik. Minden alkalommal, amikor egy heurisztikus főkönyvet adnak át az XYO hálózatban, a fogadó hozzáfűzi a saját származási igazolását, ami meghosszabbítja az eredetigazolási láncot.

Létrehoz egy eredetigazolási metszéspontot

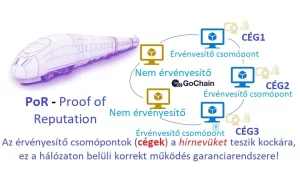

Az eredetigazolási láncok és az eredetigazolási metszéspontok a Diviners által használt elsődleges mutatók a főkönyvek érvényességének ellenőrzésére.

A Ledger Reputation egyenlete gyakorlatilag azt jelenti, hogy az XYO hálózat hány százaléka vett részt az eredetigazolás létrehozásában.

Elméletileg, ha az XYO hálózat 100 százalékát (rekordok) összekapcsolják a származási igazolással, majd teljes mértékben elemzik, az érvényesség esélye teljes.

A nagyobb biztonság érdekében a lánclink nyilvános kulcsa csak akkor kerül megadásra, ha a második bejegyzés elérhetővé válik. Ez azt is lehetővé teszi, hogy a bejegyzések vagy más adatok közötti időintervallumot az előző vagy a következő hivatkozásban tárolják.

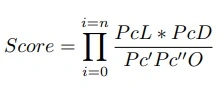

Az eredetlánc pontszáma

Origin Chain Score kiszámítása a következőképpen történik (alapértelmezett algoritmus):

- PcL = eredetigazolási lánc hossza

- PcD = eredetigazolási lánc nehézsége

- Pc’ Pc” O = eredetigazolási lánc átfedés a Pc’ és a Pc” esetében

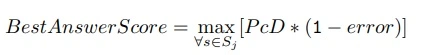

Eredetfa

Az eredetfa a válasz hozzávetőleges érvényességének kiszámítására szolgál. Az összegyűjtött adatok segítségével létrehoz egy ideális fát, amely az adott válaszhoz legjobban illeszkedő fa.

Ha az N csomópont az X,Y,Z,T helyen található, a készletben lévő összes adat hibájának egy bizonyos értékkel kell rendelkeznie. Ennek a hibának a kiszámításához kiszámítjuk a MIN, MAX, MEAN, MEDIAN és ÁTLAGOS TÁVOLSÁG értékeket A KÖZÉPTŐL.

Adott az összes s pontszám S halmaza, az eredetigazolási láncok nehézségi foka és a hibatényező, a legjobb válasz a következőképpen alakul:

Más szóval, az az állítólagos válasz, amelyiknek a legmagasabb a Legjobb Válasz Pontszáma, az a legjobb válasz.

Átmeneti kulcsláncok

Adatcsomagok sorozata láncolható össze ideiglenes privát kulcsok használatával, két egymást követő csomag aláírásához.

Ha a privát kulccsal párosított nyilvános kulcs szerepel az adatcsomagokban, a fogadó ellenőrizheti, hogy mindkét csomagot ugyanaz a titkos kulcs írta-e alá. A csomagban lévő adatok nem módosíthatók az aláírás feltörése nélkül, biztosítva, hogy az aláírt csomagokat harmadik fél, például híd (Bridge) vagy tároló csomópont ne változtassa meg.

Eredetigazolási láncok hivatkozásának szintjei

Egy csomópont legalább egy új nyilvános/privát kulcspárt generál az eredetigazolási lánc minden hivatkozásához,

✅ amelynek kapcsolati mélysége 1.

Egy adott főkönyvi bejegyzéshez N bejegyzés lehet a hivatkozási táblázatban, és mindegyik bejegyzés megadja a távolságot a jövőben, amikor a hivatkozás második része hozzáadásra kerül.

Egy 2-es alapskálán nem lehet két hivatkozásnak azonos nagyságrendje. Például az [1,3,7,12,39] bejegyzés engedélyezett, de az [1,3,7,12,15] nem.

Az 1. mélység hivatkozás létrehozása, felhasználása és törlése az előző blokk közzétételekor történik.

Az 1-nél nagyobb mélységű hivatkozások párja azonban az előző blokk aláírásakor jön létre, és a második aláírásra csak N blokkal később kerül sor, ami után a privát kulcs törlődik.

Emiatt az 1-nél nagyobb mélységű kapcsolatoknál a helyzet,

- hogy kevésbé biztonságosak, mint az 1. mélységű hivatkozások,

- de felhasználhatók a teljesítmény javítására és az adatvesztés csökkentésére a biztonság árán.

Fix sorrend

A főkönyvi sorrend meghatározásának kulcseleme a jelentéseik (report) sorrendje. Tekintettel arra, hogy egy eszköz nem tudja megváltoztatni a származási igazolással aláírt főkönyv sorrendjét,

abszolút sorrend állapítható meg az összes főkönyv együttes áttekintésével.

Az eredetigazolás megállapításának elsődleges módszere

Az utolsó blokkban lévő aláírás hivatkozás az elődjére, mely bizonyíték annak létezésére.

Üres hivatkozások

Az eredetigazolási lánc biztonságosabbá tétele érdekében a láncot legfeljebb tíz másodpercenként és legalább hatvan percenként frissíteni kell. Abban az esetben, ha nem állnak rendelkezésre új adatok, egy üres blokk kerül hozzáadásra a lánchoz.

A folyamat szemléltetése

Az idő előrehaladását, azaz a készülő eredetigazolási lánc hosszabbodásának folyamatát szemlélteti az alábbi ábra. ⬇️

A lánc előállítója mindig csak az elsötétített szegélyű bejegyzéseket adja át a hívónak, megvárva a bejegyzés második aláírását, mielőtt elérhetővé teszi.

Például a 3. oszlopban csak a 2. és 1. bejegyzés kerül visszaadásra a lánc részeként.

Összegzés és konklúzió

Adott egy sor adatcsomag, amelyek szekvenciális párokban vannak aláírva ideiglenes privát kulccsal, és tartalmazzák a párosított nyilvános kulcsokat. Teljes bizonyossággal megállapítható, hogy a csomagok ugyanabból az eredetből származnak.

Rendszer áttekintő, avagy technikai áttekintés az XYO hálózatról, a Blockchain kriptográfiai hely Oracle hálózatáról

☑️ Ez a rendszer belépési pontot biztosít a csatlakoztatott eszközök protokolljába,

✅ amely kriptográfiai bizonyítékok láncán keresztül nagy biztonságot nyújt a helyadatokra vonatkozóan.

A 👥 felhasználók „lekérdezéseknek” nevezett tranzakciókat adhatnak ki annak érdekében, hogy lekérjenek hely-adatokat bármely 🔗 intelligens szerződéses funkcióval rendelkező blokklánc-platformon. Az XYO hálózat aggregátorai ezután „meghallgatják” ezeket a szerződéshez kapcsolódó lekérdezéseket, és lekérik a legnagyobb pontosságú válaszokat egy olyan decentralizált eszközkészlettől, amely kriptográfiai bizonyítékokat továbbít ezekhez az aggregátorokhoz. Ezek az aggregátorok aztán visszacsatolják ezeket a válaszokat az intelligens szerződésbe, miután konszenzusra jutottak a legjobb pontszámmal rendelkező válaszról.

💡 Ez a komponenshálózat lehetővé teszi annak meghatározását, hogy egy objektum adott időpontban egy adott XY koordinátán van-e.

Az XYO hálózatnak négy fő összetevője van:

- Sentinels (az adatgyűjtők, őrszemek),

- Bridges (az adatközvetítők, hidak),

- Archivists (az adattárolók, archívisták)

- Diviners (a válaszgyűjtők).

Az őrszemek érzékelők, rádiók és egyéb eszközök segítségével gyűjtik a hely-adatokat. A hidak átveszik ezeket az adatokat az őrszemektől, és átadják az archívistáknak. Az archívisták tárolják ezeket az információkat, hogy a válaszgyűjtők elemezzék őket. A válaszgyűjtők elemzik az archívisták helyheurisztikáját, hogy válaszokat generáljanak a kérdésekre, és pontossági pontszámokat rendeljenek hozzájuk.

A válaszgyűjtők aztán visszaadják ezeket a válaszokat egy intelligens szerződésbe. A pontossági pontszámot, amelyet 🔗 eredetlánc pontszámnak neveznek, 🔗 nulla tudásalapú bizonyítékok sorozata határozza meg,

amelyeket 🔗eredetigazolási láncként ismernek❗

👌 Ez a lánc garantálja, hogy két vagy több adat, ugyanabból a forrásból származik, s mindezt anélkül, hogy bármilyen mögöttes információt felfedne. 😉

A lekérdezés útvonala mentén, minden egyes komponens létrehozza a sajátját, amelyet aztán minden egyes összetevőhöz láncol, amelyhez adatokat továbbít. A Proof of Origin tehát egy olyan konszenzus mechanizmus, amely kriptográfiai garanciák láncolatát építi fel a hálózat közvetítőinek útján, hogy a valós adatok megbízhatóságát biztosítsa.

Őrszemek (Sentinels)

Az őrszemek helyszíntanúk. Megfigyelik az adatheurisztikát, és időbeli főkönyvek létrehozásával kezeskednek a heurisztika bizonyosságáért és pontosságáért. A Sentinelek legfontosabb szempontja, hogy olyan főkönyveket állítsanak elő, amelyekről biztosak lehetnek, hogy az összetevők ugyanabból a forrásból származnak.

Ezt úgy érik el, hogy az eredetigazolást hozzáadják a kriptográfiai bizonyítások közvetítőláncához❗

Motiváció

Tekintettel arra, hogy az XYO hálózat egy megbízható rendszer, a Sentineleket arra kell ösztönözni, hogy őszinte helyinformációkat adjanak. Ez úgy érhető el, hogy a hírnév összetevőt egy fizetési összetevővel kombinálják. A Sentinel XYO hálózati tokenekkel (XYO) jutalomban részesül, ha információit egy lekérdezés megválaszolására használják fel. A jutalmazás esélyének növelése érdekében olyan főkönyveket kell készíteniük, amelyek összhangban vannak a társaikkal, és származási igazolást kell benyújtaniuk, hogy azonosítsák magukat a helyadatok forrásaként.

Hidak (Bridges)

A hidak helyadat-átírók. Biztonságosan továbbítják a helykönyveket az őrszemektől az archívistákhoz.

- A hidak legfontosabb szempontja, hogy az archívista biztos lehessen abban, hogy a hídtól kapott heurisztikus főkönyvek semmilyen módon nem változtak.

- A híd második legfontosabb szempontja, hogy hozzáadnak egy további származási igazolást.

Motiváció

Tekintettel arra, hogy az XYO hálózat egy megbízható rendszer, a Bridges-t ösztönözni kell a heurisztika őszinte továbbítására. Ez úgy érhető el, hogy a hírnév összetevőt egy fizetési összetevővel kombinálják. A Bridges XYO hálózati tokenekkel (XYO) jutalomban részesül, ha az általuk továbbított információkat egy lekérdezés megválaszolására használják fel. A jutalmazás esélyének növelése érdekében olyan főkönyveket kell létrehozniuk, amelyek összhangban vannak társaikkal, és származási igazolást kell nyújtaniuk, hogy azonosítsák magukat a heurisztika közvetítőjeként.

Az XYO kriptodeviza tehát ismét csak egy hasznos cél, eredmény, kifizetőeszköze az ismertetett ökoszisztémában.

Archívisták, adattárolók avagy Archivists

Ezek az adattárolók decentralizált formában tárolják a Bridges (hidak) helyinformációit azzal a céllal, hogy minden múltbeli főkönyvet tároljanak.

Még ha bizonyos adatok elvesznek vagy átmenetileg elérhetetlenné válnak, a rendszer továbbra is működik, csak csökkent pontossággal.

Az archívisták tehát a főkönyveket is indexelhetik, így szükség esetén könnyedén visszaadhatják a főkönyvi adatsort. Csak nyers adatokat tárolnak, és kizárólag az adatok visszakereséséért és későbbi felhasználásáért, XYO hálózati tokeneket kapnak. A tárolás mindig ingyenes.

Az archívisták tetszőlegesen tárolhatják a nekik visszaküldött főkönyvi információkat. Ez nagy valószínűséggel kétféle archívistát eredményez:

- amelyek a „felhő” adattermelési szélén,

- valamint amelyek a „felhő” adatfelhasználási szélén vannak.

Középen az archívisták amolyan hibridek lesznek.

Az adatok tárolásának megválasztása nem kötelező, de könnyen megtehető az IPFS-en (Internet Planetary File System) vagy más decentralizált tárolási megoldáson keresztül.

IPFS, hogy értsd: egy elosztott fájltároló protokoll, amely lehetővé teszi a számítógépek számára a fájlok tárolását és kiszolgálását a világ minden táján egy óriási peer-to-peer hálózat részeként. Bármely számítógép, bárhol a világon, letöltheti az IPFS szoftvert, és megkezdheti a fájlok tárolását és kiszolgálását.

Minden alkalommal, amikor az adatokat egyik archívistától a másikhoz adják át, további származási igazolást csatolnak a fizetés nyomon követése érdekében, mivel minden archívista fizetést kap. A visszakereséshez beállítható egy minimális eredetigazolási szint az érvényesség növelése érdekében.

Érthető, hogy az őrszemek (Sentinels), a hidak (Bridges) és az arhívisták (Archivists) érdekeit össze kell hangolni az ökoszisztémában.

Diviners (válaszgyűjtők)

Egy csomópont az XYO-n, amely kötött tanú-adatok segítségével válaszol a kérdésekre. Ez egy olyan kérdés, amely a helyszínre vonatkozik, és akár egy magánszemély, akár egy program teszi fel – ez a kérdés a következő lenne: „Történt valamilyen esemény ____ helyen?” Közvetlenül az archívistától vagy egy hídtól kérheti a válaszhoz szükséges adatokat.

Végezetül szeretném megértetni veled, hogy a fentiekben ismertetett Proof of Origin lehetőségének kiaknázásával, Te mint egyszerű felhasználó, az okostelefonoddal, hogy jöhetsz képbe❗

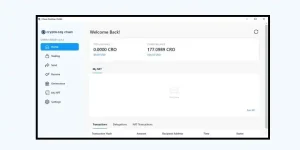

Az XYO Network lehetővé teszi, hogy az okostelefonod, a 🔗 „ COIN app ” nevű partneralkalmazás segítségével,

származási igazolási lánccal és kötött tanúsítási technológiával rendelkező élcsomóponttá alakítsd.

A COIN segítségével a felhasználók GEO alapú kriptobányászatot folytathatnak, hogy kriptográfiai jutalmakat szerezzenek, cserébe azért a munkáért, hogy részt vesznek az XYO decentralizált eszközhálózatában.

ℹ️ Az XYO ezt a GEO bányászat folyamatát úgy írja le,

✅ mint digitális tárgyak vagy eszközök feltárását és felfedezését egy valós, fizikai térből, miközben megosztjuk a releváns hely-adatokat és interakciókat más GEO bányászokkal.

A kriptovaluta kereséséhez a GEO bányászoknak elegendő mennyiségű „COIN”-t kell szerezniük a bányászattal az applikáción belül, majd be kell váltaniuk XYO tokenekre, esetleg más kriptovalutákra.

🙏🏻 Remélem ismét sikerült egy kicsit közelebb hoznom Téged a Proof of Origin konszenzus mechanizmus elég részletes ismertetésével ahhoz, hogy megértsd, milyen folyamat nagyon is hasznos és értékes alanya vagy akkor,

amikor úgy döntesz kipróbálod a 🔗 kriptobányászat mobiltelefonnal opciót. 👋

A világ globális működését feltérképező, s annak összefüggéseit megérteni óhajtó generalista vagyok. Célom nem más, mint az ismeretterjesztés.